01/07/2025 14:38

01/07/2025 14:38

01/07/2025 14:38

01/07/2025 14:38

01/07/2025 14:38

01/07/2025 14:38

01/07/2025 14:37

01/07/2025 14:36

01/07/2025 14:36

01/07/2025 14:36

Parana » NSA

Fecha: 01/07/2025 06:25

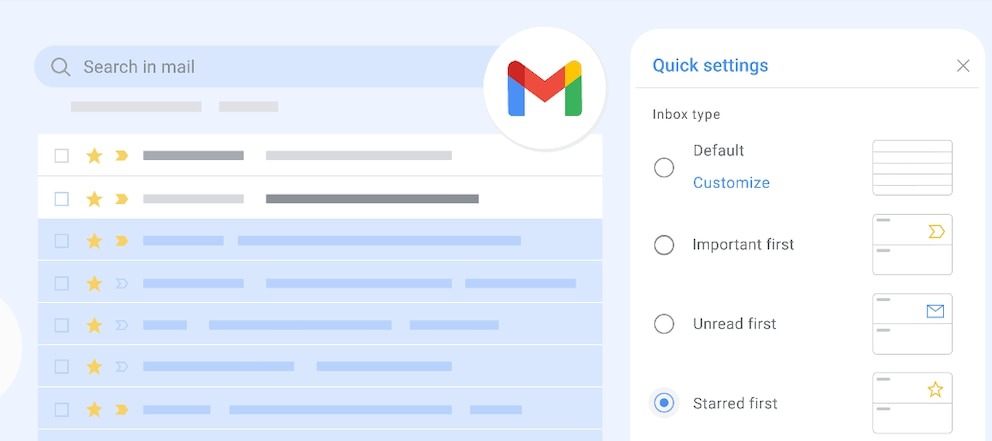

Las seis normas que debes seguir en Gmail para tener una cuenta de correo segura Revisar accesos recientes y actividad sospechosa permite detectar y mitigar posibles amenazas de seguridad digital. Las contraseñas robustas, únicas y complejas son el primer paso para blindar una cuenta de Gmail contra accesos no autorizados. El correo electrónico es uno de los lugares donde más llegan intentos de ataque y es la puerta de entrada de muchos ciberdelincuentes, por ese motivo se debe tener una cuenta segura y en el caso de Gmail hay seis herramientas que son normas básicas. Todos estos ajustes se hacen directamente desde la plataforma o el dispositivo que usamos continuamente, por lo que cualquier usuario lo puede hacer sin mayores conocimientos técnicos. Cuáles son las normas para tener una cuenta de Gmail segura Contraseñas robustas y únicas para cada cuenta Una de las bases para mantener segura una cuenta de Gmail es escoger contraseñas largas, complejas y totalmente diferentes para cada servicio importante. Las recomendaciones apuntan a utilizar combinaciones de letras mayúsculas, minúsculas, números y símbolos, evitando información personal obvia como nombres, fechas de nacimiento o palabras comunes, que son fácilmente deducibles por herramientas de fuerza bruta. Gmail refuerza la seguridad de las cuentas con herramientas clave para evitar ataques cibernéticos y proteger datos sensibles. Muchas brechas de seguridad ocurren porque los usuarios reutilizan las mismas credenciales en varias plataformas, lo que permite que un robo en un servicio se replique en todo el ecosistema digital de la persona. También se sugiere el uso de administradores de contraseñas, aplicaciones seguras que generan claves únicas para cada plataforma y las almacenan de manera cifrada, de modo que el usuario solo necesita recordar una clave maestra para acceder a todas sus credenciales. Activación de la autenticación en dos pasos El segundo pilar de la protección de cuentas se basa en habilitar la verificación en dos pasos. Esta función, disponible de manera nativa en Google, añade un nivel adicional de seguridad solicitando un segundo método de autenticación, como un código único enviado al teléfono móvil o una notificación de confirmación en un dispositivo de confianza. Aunque los ataques recientes han buscado sortear este mecanismo atacando dispositivos antiguos o valiéndose de contraseñas especiales para aplicaciones, la mayoría de los intentos de intrusión siguen fracasando ante la imposibilidad de disponer de ese segundo factor. Google recomienda, igualmente, optar por aplicaciones de autenticación como Google Authenticator, mucho más fiables que las clásicas confirmaciones SMS, que pueden ser vulneradas mediante técnicas de duplicación de tarjetas SIM. Control regular de accesos y actividad sospechosa No basta con establecer mecanismos de defensa robustos: la vigilancia activa es otro de los componentes centrales de la seguridad digital. Se recomienda revisar de manera periódica los registros de accesos y cualquier actividad que luzca sospechosa. Gmail brinda la opción de consultar en el menú de configuración los dispositivos conectados a la cuenta y los lugares donde se han producido inicios de sesión recientes. Si el usuario detecta alguna localización inusual o dispositivos que no le pertenecen, el protocolo más seguro consiste en cerrar inmediatamente todas las sesiones, modificar la contraseña y eliminar el acceso a los aparatos desconocidos. Paralelamente, es aconsejable chequear la sección de “Actividad de seguridad reciente”, donde aparecen los cambios relacionados con el acceso y la seguridad de la cuenta. Información personal bajo resguardo y uso del modo confidencial Uno de los errores más frecuentes entre los usuarios es compartir excesivamente información personal a través del correo electrónico. La consigna principal es nunca revelar la contraseña de Gmail por escrito ni enviar otra información sensible por vías que no estén cifradas y protegidas. Google ha implementado el modo confidencial en Gmail para este tipo de situaciones: activa una capa adicional de seguridad en los mensajes, imposibilita que el destinatario reenvíe, copie, imprima o descargue el contenido, y permite fijar un plazo de expiración para el acceso al correo. De requerirse, el sistema permite exigir la introducción de un código especial para la lectura del mensaje. Actualización constante de dispositivos y software de seguridad Los ciberdelincuentes explotan vulnerabilidades en versiones antiguas de sistemas operativos y aplicaciones. Por ello, una buena práctica consiste en mantener todos los dispositivos y apps actualizadas con los últimos parches de seguridad disponibles, lo que dificulta el avance de ataques automáticos que buscan puntos débiles en el software obsoleto. De igual manera, los expertos sugieren instalar software de seguridad adicional, como antivirus o firewalls, especialmente en equipos que almacenan información confidencial y en aquellos que ya han presentado comportamientos inusuales. Gmail facilita el control de permisos y accesos, permitiendo eliminar aplicaciones y dispositivos sospechosos o en desuso. Configuración y revisión periódica de los permisos y accesos de la cuenta Una cuenta de Gmail moderna suele estar enlazada a decenas de aplicaciones, dispositivos y servicios, muchos de los cuales solicitan permisos de acceso mediante sistemas de autenticación directa. Revisar la sección de “Permisos de cuenta” en el panel de usuario de Google permite detectar qué aplicaciones y dispositivos tienen actualmente acceso, distinguir el tipo de permiso que se les ha otorgado y eliminar aquellos que ya no se utilizan o cuyos orígenes resultan desconocidos. Eliminar equipos antiguos o servicios que han caído en desuso, y restringir el acceso solo a herramientas autorizadas, reduce notablemente la superficie de ataque.

Ver noticia original